Якщо сайт зазнав хакерської атаки, потрібно провести комплекс дій для підвищення його безпеки — обмежити доступ до підозрілих IP-адрес, налаштувати додаткову перевірку трафіку, посилити захист з’єднання. Виконати всю основну роботу можна за допомогою одного сервісу — Cloudflare. Що таке Cloudflare, як працює та коли техпідтримка Хорошопу впроваджує його на клієнтських сайтах — дізнавайтесь з нашої статті.

Cloudflare — це сервіс, який захищає сайти від хакерських атак, прискорює їх роботу та зменшує навантаження на сервер. Простими словами, Cloudflare є посередником між сайтом та відвідувачами. Він фільтрує шкідливий трафік та кешує контент, щоб веб-сторінки завантажувались швидше. Сервіс також дозволяє керувати DNS-записами на домені, встановити SSL-сертифікат і налаштувати перенаправлення на HTTPS. Розглянемо основні функції, які виконує Cloudflare:

-

розподіляє трафік між серверами по всьому світу, тим самим скорочує час відгуку сайту і користувачі швидше потрапляють на потрібну веб-сторінку;

-

шифрує дані між сервером і користувачем, підвищуючи безпеку через SSL-захист;

-

кешує статичні файли — зображення, стилі веб-сторінок, — завдяки цьому сайт завантажується швидше;

-

аналізує переходи на сайт, блокує підозрілі IP-адреси та запобігає спробам перевантажити сервер фальшивим трафіком.

Як працює Cloudflare

Розберемо принцип роботи сервісу Cloudflare з точки зору двох основних опцій — захист сайту та його швидше завантаження.

Яким чином Cloudflare прискорює роботу сайту

Структура Cloudflare базується на глобальній мережі серверів, що дозволяє покращити роботу сайтів незалежно від їхнього географічного розташування. Ця мережа складається з дата-центрів по всьому світу, які кешують статичний контент сайту, наприклад зображення, CSS, JavaScript. Коли користувач здійснює перехід на сторінку, Cloudflare перенаправляє його запит на найближчий сервер CDN, замість основного хостинг-сервера. Шлях передавання даних коротший, — відповідно, на завантаження сайту потрібно менше часу. Також Cloudflare аналізує кожен запит та вибирає оптимальний шлях для передачі інформації, обминаючи перевантажені або повільні маршрути, щоб відвідувач отримав доступ до сторінки якнайшвидше.

Як сервіс захищає від кібератак

На сайтах, де підключено сервіс, вхідний трафік проходить додаткову фільтрацію — всі запити спершу спрямовуються до Cloudflare та перевіряються системою. Якщо загроз не виявлено, Cloudflare направляє користувача в інтернет-магазин, якщо ж запит підозрілий — його буде заблоковано. Таким чином на сайт надходить лише перевірений, «чистий» трафік, що знижує ризики хакерських атак та крадіжки інформації.

Безкоштовна версія Cloudflare дозволяє налаштувати правила безпеки, щоб боротися з такими атаками:

-

DDoS-атаки — масові запити від дуже великої кількості ботів, які перевантажують сервер і роблять сайт недоступним, адже атакована система не в змозі їх обробити;

-

Brute Force-атаки — автоматизовані спроби підбору паролів чи ключів шифрування;

-

шкідливий бот-трафік — атаки з використанням ботів, які можуть парсити контент, спамити або шукати вразливості в сайті, Cloudflare розрізняє «хороших» і «поганих» ботів, блокуючи останніх;

-

Man-in-the-Middle — тип кіберзлочину, в якому зловмисник перехоплює та підміняє інформацію, залишену користувачем на сайті. Наприклад, конфіденційні дані при оформленні замовлення чи під час комунікації з консультантом.

Підключення Cloudflare до інтернет-магазину на Хорошоп: коли ми інтегруємо сервіс

Ми моніторимо безпеку інтернет-магазинів в цілодобовому режимі та постійно працюємо над покращенням їх продуктивності. Інтернет-магазини на Хорошопі за замовчуванням мають гарний рівень захисту, встановлений SSL-сертифікат, високу швидкість завантаження веб-сторінок. Всі сайти на нашій платформі із закритим кодом, що додатково їх убезпечує від зломів. Впроваджених нами інструментів зазвичай достатньо, щоб інтернет-магазини безперебійно працювали, а ймовірність хакерських атак на них була мінімальною. Однак будь-які дії із захисту сайту не гарантують стовідсоткової безпеки. У випадках, коли інтернет-магазини наших клієнтів зазнають DDoS-атак, ми їх підключаємо до Cloudflare — це дозволяє пом’якшити дії зловмисників та знизити ризики можливих кібератак в подальшому.

Як відбувається налаштування захисту через Cloudflare

Власники інтернет-магазинів майже не залучені до процесу підключення сервісу. Вам потрібно буде лише внести мінімальні налаштування на етапі зміни NS-серверів в панелі управління доменним іменем або надати доступ до акаунту на сайті реєстратора нашій техпідтримці. Всі інші дії з впровадження Cloudflare до сайтів завжди здійснюється фахівцями Хорошопу.

Розглянемо основні кроки наших фахівців для інтеграції Cloudflare та підвищення захисту інтернет-магазинів, на які було здійснено хакерську атаку.

Реєстрація та додавання сайту

Вам не потрібно створювати окремий акаунт на Cloudflare. Ми самостійно додаємо ваш домен до нашого налаштованого облікового запису Cloudflare та вказуємо необхідні правила безпеки.

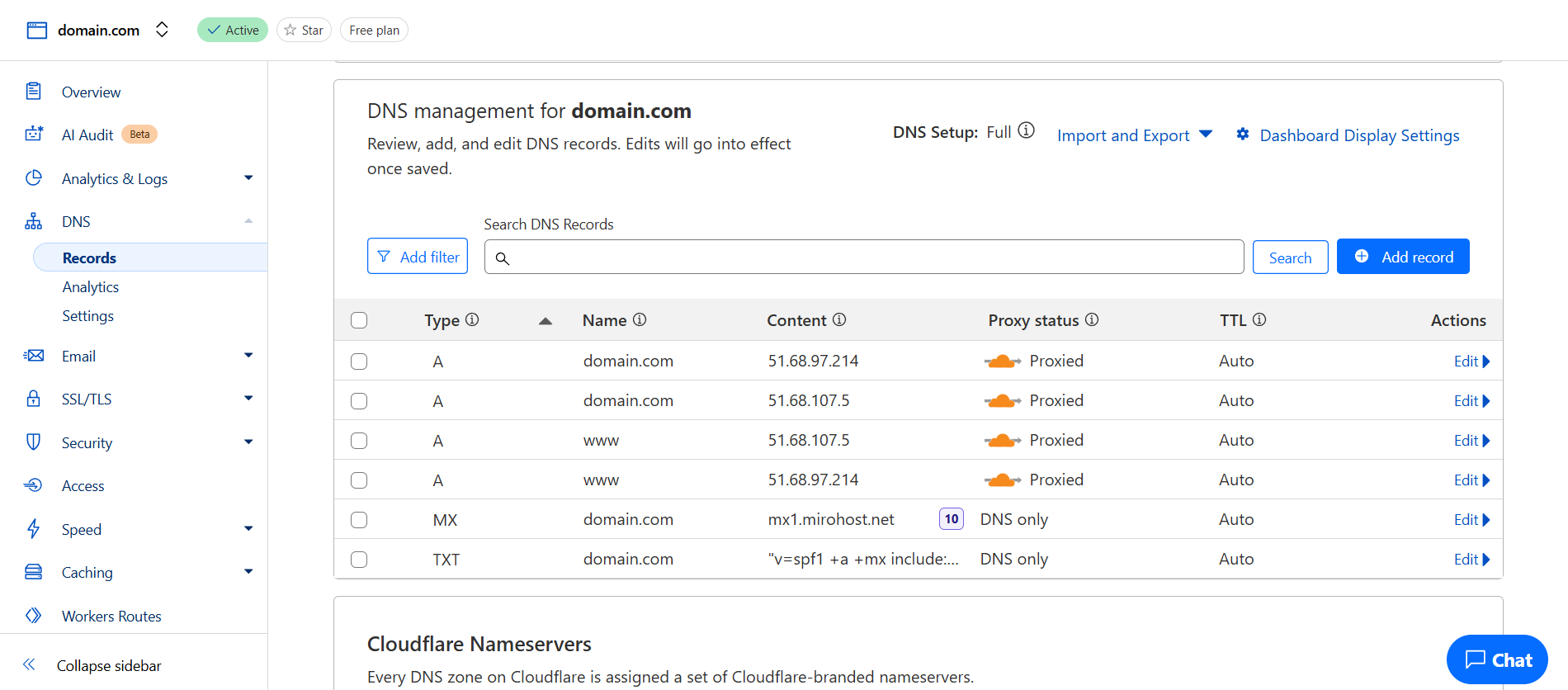

Налаштування DNS-записів

Після додавання домену всі DNS-записи, наявні на серверах реєстратора домену, скануються та переносяться в DNS-зону Cloudflare. Зазвичай система знаходить їх автоматично. Якщо якісь записи домену або доменної пошти не перенеслись, наш фахівець попросить вас переглянути їх в панелі керування доменом у реєстратора та передати нам в онлайн-чаті. Після чого ми перенесемо їх у Cloudflare в ручному режимі.

Зміна NS-серверів у реєстратора доменного імені.

Цей крок власники сайтів на Хорошопі переважно виконують самостійно, якщо виникають труднощі — наша техпідтримка допоможе з налаштуванням. Cloudflare надає нові Nameservers (сервери імен). Вони потрібні, щоб направляти доменні імена на відповідні IP-адреси серверів, де розміщений сайт. Вам необхідно прописати нові NS-сервери, згенеровані сервісом, в панелі керування доменом на сайті реєстратора.

1. Увійдіть в акаунт на сайті реєстратора.

2. Перейдіть у вкладку «NS-сервери» або «Name servers» — назва розділу може відрізнятися залежно від реєстратора доменних імен. Вам відобразяться поля для введення адрес серверів.

3. Скопіюйте та додайте NS-сервери, які надасть наш спеціаліст техпідтримки.

Оновлення NS-серверів може зайняти деякий час. Коли нові неймсервери активуються, в інформації про домен у вашому кабінеті на сайті реєстратора будуть зазначатись NS-сервери із адресою, яка містить слово «cloudflare».

Зазначимо, що на період оновлення NS-серверів доменним реєстратором, сайт вимкнений та недоступний широкій аудиторії. Швидкість оновлення NS залежить від реєстратора, але зазвичай складає 1-2 години.

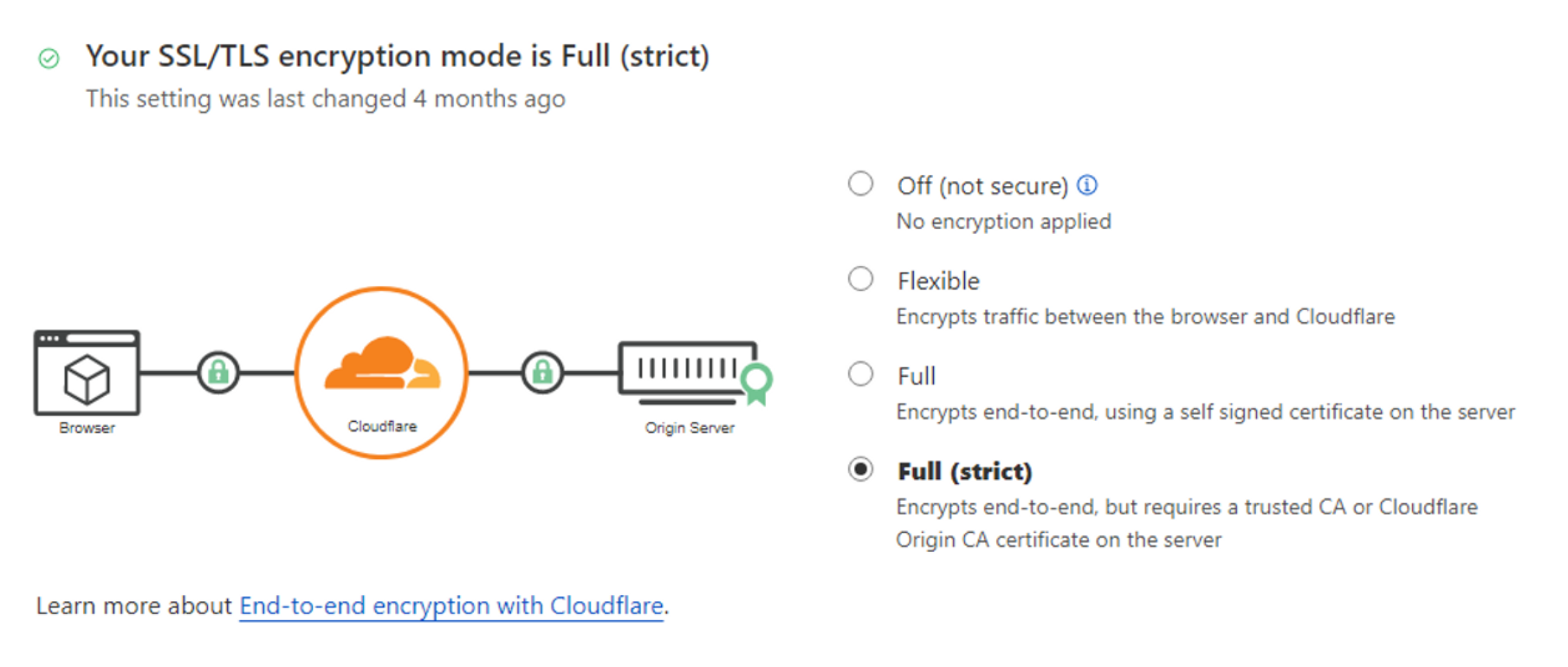

Увімкнення SSL та HTTPS

Всі інтернет-магазини на Хорошопі вже мають встановлений SSL-сертифікат та з’єднання по протоколу HTTPS. Але сайт, який зазнав DDoS-атаки, стає більш вразливим до кіберзагроз в подальшому. Для його максимальної захищеності ми додатково ми підключаємо ще один SSL-сертифікат — від Cloudflare. Коли його увімкнено, інтернет-магазин отримує подвійний захист — SSL-сертифікат сервісу надає безпечне з’єднання від користувача до Cloudflare, а SSL-сертифікат на нашому сервері — від Cloudflare до сайту. Також ми активуємо переадресацію з HTTP на HTTPS на шляху трафіку до Cloudflare.

Повернення підключення домену до сайту

Це фінальний етап інтеграції Cloudflare, на якому ми перевіряємо всі налаштування, активуємо проксі через CDN серверу Cloudflare та вмикаємо ваш домен на сервері Хорошопу.

Додаткові налаштування захисту

Підключений Cloudflare вже додатково убезпечує сайт від хакерських атак. Однак, крім інтеграції сервісу, ми в ньому впроваджуємо низку налаштувань, які покращують захист. Наприклад, вказуємо правила WAF (Web Application Firewall).

Функції інструменту WAF у Cloudflare спрямовані на підсилення бар’єру між шкідливим трафіком та інтернет-магазином. Їх призначення — додатково запобігти типовим атакам, які можуть обійти звичайний мережевий фаєрвол. WAF з налаштуванням правил безпеки виконує наступні завдання для підсилення захисту:

-

додатково аналізує та обмежує кількість запитів з однієї IP-адреси за певний проміжок час, тим самим пом’якшує DDoS-атаки;

-

виявляє та блокує «поганих» ботів — тих, що намагаються автоматично відправляти форми, реєструватися, оформляти фейкові замовлення;

-

обмежує доступ до сайту для певних IP або країн — наприклад, можна дозволити перехід на сайт тільки користувачам з України, Польщі та Німеччини.

При налаштуванні WAF у Cloudflare спеціалісти Хорошоп аналізують конкретний випадок та за потреби впроваджують окремі правила безпеки, зважаючи на ситуацію клієнтського сайту.

Як працює кешування у Cloudflare

Кешування у Cloudflare увімкнено за замовчуванням. Однак власники інтернет-магазинів, до яких підключено сервіс, не потребують очищення кешу щоразу після внесення змін на сайті. На серверах Cloudflare деякий час, за стандартними налаштуваннями близько чотирьох годин, зберігаються копії лише статичних файлів. Динамічний контент — ціни, наявність тощо — не кешується. Тому ваші відвідувачі завжди отримують актуальну інформацію навіть при частих оновленнях сайту.

Висновок

Якщо інтернет-магазин зазнав кібератаки, підключення Cloudflare — обов’язкова дія наших технічних спеціалістів, щоб її пом’якшити та мінімізувати ймовірність потенційних загроз в майбутньому. Власникам сайту не потрібно витрачати час на впровадження сервісу чи заглиблюватися в технічні нюанси — ми налаштовуємо інтеграцію самостійно. Після підключення Cloudflare, ваш сайт працюватиме в звичному режимі, але при цьому буде більш захищеним.